Η Check Point Researchde Bedreiging Intelligentie zijn onderzoeksafdeling Check Point Software Technologies Ltd., 's werelds toonaangevende leverancier van cyberbeveiligingsoplossingen, publiceerde de Wereldwijde dreigingsindex voor december 2021.

Σe een maand zagen we de kwetsbaarheid apachelog4j om het internet te scannen, meldden de onderzoekers dat: trickbot is nog steeds de meest voorkomende malware, zij het in een iets lager tempo, 4%, impact van organisaties wereldwijd, door 5% In november.

Onlangs herstelde het ook Emotet, die snel klom van de zevende naar de tweede plaats. DE CPR Ook blijkt dat de sector die de meeste aanvallen ontvangt nog steeds die van Onderwijs/Onderzoek is.

In december is de “Apache Log4j Remote Code UitvoeringIs de kwetsbaarheid met de hoogste frequentie van uitbuiting, van invloed? 48,3% van organisaties wereldwijd. De kwetsbaarheid werd voor het eerst gemeld op 9 december in het registratiepakket apachelog4j - de meest populaire Java-logboekbibliotheek die in veel internetservices en -toepassingen wordt gebruikt met meer dan 400.000 downloads van het GitHub-project.

De kwetsbaarheid heeft een nieuwe plaag veroorzaakt, die in zeer korte tijd bijna de helft van de bedrijven in de wereld treft. Aanvallers kunnen misbruik maken van kwetsbare applicaties om uit te voeren cryptojackers en andere schadelijke software op gecompromitteerde servers. Tot nu toe waren de meeste aanvallen gericht op het gebruik van cryptocurrencies ten nadele van slachtoffers, maar de meer geavanceerde daders zijn agressief begonnen te handelen en misbruiken de inbreuk voor hoogwaardige doelen.

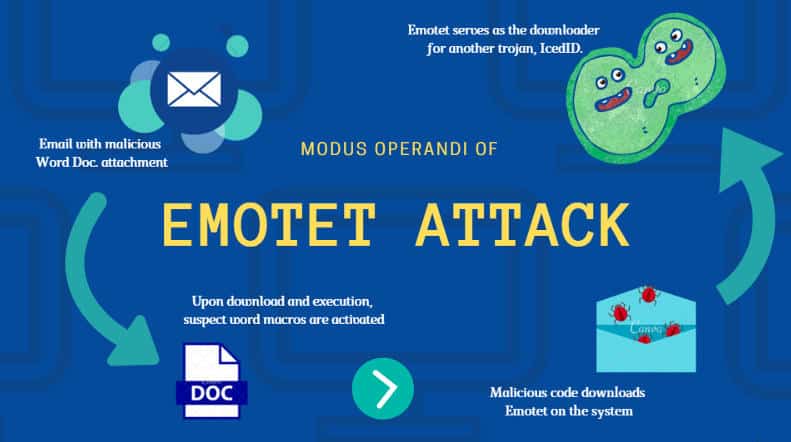

In dezelfde maand zagen we ook het Emotet-botnet van de zevende naar de tweede meest voorkomende malware gaan. Zoals we al vermoedden, duurde het niet lang voordat Emotet een solide basis legde sinds zijn terugkeer in november vorig jaar. Het is misleidend en verspreidt zich snel via phishing-e-mails met kwaadaardige bijlagen of links.

Het is nu belangrijker dan ooit voor iedereen om een sterke e-mailbeveiligingsoplossing te hebben en ervoor te zorgen dat gebruikers weten hoe ze een verdacht bericht of een verdachte bijlage kunnen identificeren. zei Maya Horowitz, vice-president onderzoek bij Check Point Software.

Η CPR stelt dat in de maand december de Onderwijs / Onderzoek is de meest aangevallen industrie ter wereld, gevolgd door de regering/strijdkrachten en de ISP / MSP. Kwetsbaarheid "Apache Log4j Remote Code UitvoeringWordt het vaakst misbruikt, waardoor het wordt beïnvloed? 48,3% organisaties wereldwijd, gevolgd door de "Openbaarmaking van openbaar gemaakte Git-repositorygegevens via webserver"Wat van invloed is op de" 43,8% van organisaties wereldwijd. DE "HTTP-headers Uitvoering van externe codeBlijft derde op de lijst van meest misbruikte kwetsbaarheden, met een wereldwijde impact 41,5%.

Top malwaregroepen

* De pijlen verwijzen naar de wijziging van de rangschikking ten opzichte van de vorige maand.

Deze maand is Trickbot de meest voorkomende malware die 4% van de organisaties wereldwijd treft, gevolgd door Emotet en Formbook, beide met een wereldwijde impact van 3%.

1. Trickbot - Trickbot is modulair Botnet en banktrojan die voortdurend wordt bijgewerkt met nieuwe functies, kenmerken en distributiekanalen. Dit maakt het mogelijk trickbot wees een flexibele en aanpasbare malware die kan worden verspreid als onderdeel van multifunctionele campagnes.

2. ↑ Emotet Emotet is een geavanceerde, zelfreplicerende en modulaire Trojan. Emotet werd ooit gebruikt als banktrojan, maar is recentelijk gebruikt als distributeur voor andere malware of malware. Gebruikt meerdere methoden om obsessie en vermijdingstechnieken in stand te houden om detectie te voorkomen. Bovendien kan het zich verspreiden via phishing-spamberichten die kwaadaardige bijlagen of links bevatten.

3. ↔ Formulier - Formbook is een InfoStealer die inloggegevens van verschillende webbrowsers verzamelt, schermafbeeldingen verzamelt, toetsaanslagen controleert en vastlegt, en bestanden kan downloaden en uitvoeren volgens C&C-commando's.

Toonaangevende aanvallen in industrieën over de hele wereld:

Onderwijs/Onderzoek is deze maand de industrie met de meeste aanvallen wereldwijd, gevolgd door de Overheid/Strijdkrachten en de ISP/MSP.

1. Onderwijs / Onderzoek

2. Overheid / strijdkrachten

3. ISP / MSP

De meest misbruikende kwetsbaarheden

In december is de “Externe uitvoering van Apache Log4j-codeIs de kwetsbaarheid die het vaakst wordt misbruikt en er invloed op heeft? 48,3% organisaties wereldwijd, gevolgd door de "Vrijgeven van informatie Git Repository-webserver zichtbaar"Wat van invloed is op de" 43,8% van organisaties wereldwijd. DE "HTTP-headers Uitvoering van externe codeBlijft derde op de lijst van meest misbruikte kwetsbaarheden, met een wereldwijde impact 41,5%.

1. Ap Externe uitvoering van Apache Log4j-code (CVE-2021-44228) Er is een kwetsbaarheid voor het uitvoeren van externe code in apachelog4j. Als dit beveiligingslek met succes wordt misbruikt, kan een indringer op afstand willekeurige code uitvoeren op het getroffen systeem.

2. ↔ Openbaarmaking van informatie over Git-repository via webserver - Er is een kwetsbaarheid gemeld in de Git Repository. Als u dit beveiligingslek met succes misbruikt, kan dit leiden tot onbedoelde openbaarmaking van accountgegevens.

3. ↔ Uitvoering van externe code via HTTP-headers (CVE-2020-10826, CVE-2020-10827, CVE-2020-10828, CVE-2020-13756) Met HTTP-headers kunnen de gebruiker en de server aanvullende informatie doorsturen met een HTTP-verzoek. Een indringer op afstand kan een kwetsbare HTTP-header gebruiken om willekeurige code uit te voeren op de computer van het slachtoffer.

Meest schadelijke mobiele apps

De AlienBot staat op de eerste plaats in de meest voorkomende malware voor mobiele telefoons, gevolgd door xHelper en FluBot.

1. AlienBot - De malwarefamilie AlienBot is een Malware-as-a-Service (MaaS) voor Android-apparaten waarmee een externe indringer als eerste stap kwaadaardige code kan invoeren in legitieme financiële toepassingen. De aanvaller krijgt toegang tot de accounts van de slachtoffers en neemt uiteindelijk de volledige controle over hun apparaat over.

2. xHelper - Een kwaadaardige applicatie die sinds maart 2019 op de voorgrond staat en wordt gebruikt om andere kwaadaardige applicaties en display-advertenties te downloaden. De applicatie kan voor de gebruiker worden verborgen en kan zelfs opnieuw worden geïnstalleerd als deze is verwijderd.

3. FluBot - De flubot is een Android-botnet die wordt verspreid via phishing-sms-berichten, die meestal worden voorgewend als bezorgers. Zodra de gebruiker op de link in het bericht klikt, wordt FluBot geïnstalleerd en krijgt hij toegang tot alle gevoelige informatie op de telefoon.

De volledige lijst met de meest voorkomende malwarebedreigingen in Griekenland voor december 2021 is::

Formulierboek - FormBook werd voor het eerst geïdentificeerd in 2016 en is een InfoStealer gericht op het Windows-besturingssysteem. Het wordt op de markt gebracht als MaaS in ondergrondse hackforums vanwege zijn krachtige vermijdingstechnieken en relatief lage prijs. FormBook verzamelt inloggegevens van verschillende webbrowsers, verzamelt schermafbeeldingen, controleert en registreert toetsaanslagen en kan bestanden downloaden en uitvoeren volgens de instructies van de C&C.

Emotet- Emotet is een geavanceerde, zelfreplicerende en modulaire trojan die ooit werd gebruikt als banktrojan en die nu andere kwaadaardige programma's of kwaadaardige campagnes verspreidt. Emotet gebruikt meerdere methoden om zijn obsessie en vermijdingstechnieken te behouden om detectie te voorkomen en kan worden verspreid via spam-e-mails die kwaadaardige bijlagen of links bevatten.

AgentTesla - AgentTesla is een geavanceerde RAT (Trojan Remote Access) die fungeert als keylogger en wachtwoorddief. AgentTesla is actief sinds 2014 en kan het toetsenbord en klembord van het slachtoffer controleren en verzamelen, en screenshots maken en inloggegevens ophalen voor een verscheidenheid aan software die op de computer van het slachtoffer is geïnstalleerd (inclusief Chrome, Mozilla Firefox en Microsoft Outlook e-mailclient). AgentTesla verkoopt openlijk als een legale RAT waarbij klanten $ 15- $ 69 betalen voor licenties.

trucbot - Trickbot is een modulaire botnet- en banktrojan die zich richt op het Windows-platform en voornamelijk wordt verspreid via spamcampagnes of andere malwarefamilies zoals Emotet. Trickbot verzendt informatie over het geïnfecteerde systeem en kan ook willekeurige modules downloaden en uitvoeren uit een breed scala aan beschikbare modules: van een VNC-module voor afstandsbediening tot een SMB-module voor distributie binnen een gecompromitteerd netwerk. Zodra een machine is geïnfecteerd, gebruikt de Trickbot-bende, de gevaarlijke agenten achter deze malware, dit brede scala aan modules niet alleen om bankgegevens van de doelcomputer te stelen, maar ook om zich te verplaatsen en zichzelf te identificeren. ransomware-aanval in het hele bedrijf.

grappenmaker - Een Android-spyware op Google Play, ontworpen om sms-berichten, contactlijsten en apparaatinformatie te stelen. Bovendien signaleert de malware stilletjes aan het slachtoffer voor premiumdiensten op advertentiesites.

Dridex- Dridex is een op Windows Trojan gerichte banktrojan die wordt verspreid via spamcampagnes en Exploit Kits, die afhankelijk zijn van WebInjects om bankgegevens te bespioneren en om te leiden naar een server die wordt beheerd door een aanvaller. Dridex communiceert met een externe server, verzendt informatie over het geïnfecteerde systeem en kan ook extra schijven downloaden en uitvoeren voor afstandsbediening.

Vidar- Vidar is een infolstealer gericht op Windows-besturingssystemen. Het werd voor het eerst ontdekt eind 2018 en is ontworpen om wachtwoorden, creditcardgegevens en andere gevoelige informatie van verschillende internetbrowsers en digitale portemonnees te stelen. Vidar is verkocht op verschillende online forums en wordt gebruikt als een malware-dropper die ransomware GandCrab downloadt als secundaire payload.

cryptbot - Cryptbot is een Trojaans paard dat systemen infecteert door een frauduleus VPN-programma te installeren en opgeslagen browserreferenties steelt.

theebot - Teabot-malware is een Android-trojan die wordt gebruikt bij phishing-aanvallen. Zodra Teabot op het besmette apparaat is geïnstalleerd, kan het het scherm live naar de dader streamen en de toegankelijkheidsservices gebruiken om andere kwaadaardige activiteiten uit te voeren.

Triada - Triada is een modulaire achterdeur voor Android, die supergebruikersrechten biedt voor het downloaden van malware. Er is ook waargenomen dat Triada knoeit met URL's die in de browser zijn geladen.

XMRig - XMRig, voor het eerst geïntroduceerd in mei 2017, is een open source CPU-miningsoftware die wordt gebruikt om Monero-cryptocurrency te extraheren.

De top 10 in Griekenland |

|||

| Malware naam | Wereldwijde impact | Impact op Griekenland | |

| Formulierboek | 3.17% | 17.58% | |

| Agent Tesla | 2.10% | 4.61% | |

| trickbot | 4.30% | 3.17% | |

| grappenmaker | 0.08% | 2.02% | |

| Dridex | 1.74% | 2.02% | |

| Vidar | 0.91% | 2.02% | |

| cryptbot | 0.50% | 1.73% | |

| Ramnit | 1.74% | 1.73% | |

| theebot | 0.07% | 1.73% | |

| Triada | 0.13% | 1.73% | |

De Global Threat Impact List en het Handvest ThreatCloud door Check Point-software, gebaseerd op ThreatCloud-intelligentie van het bedrijf, in het grootste samenwerkingsnetwerk voor de bestrijding van cybercriminaliteit, dat gegevens levert over de dreigingen en trends bij aanvallen, gebruikmakend van een wereldwijd netwerk van dreigingsdetectoren.

De databank BedreigingsCloud bevat meer dan 3 miljard websites en 600 miljoen bestanden per dag en lokaliseert meer dan 250 miljoen malware-activiteiten elke dag.

Vergeet het niet te volgen Xiaomi-miui.gr bij Google Nieuws om direct op de hoogte te zijn van al onze nieuwe artikelen! U kunt ook, als u een RSS-lezer gebruikt, onze pagina aan uw lijst toevoegen door simpelweg deze link te volgen >> https://news.xiaomi-miui.gr/feed/gn

Vergeet het niet te volgen Xiaomi-miui.gr bij Google Nieuws om direct op de hoogte te zijn van al onze nieuwe artikelen! U kunt ook, als u een RSS-lezer gebruikt, onze pagina aan uw lijst toevoegen door simpelweg deze link te volgen >> https://news.xiaomi-miui.gr/feed/gn

Volg ons op Telegram zodat u als eerste op de hoogte bent van al ons nieuws!