Gebruikers die de kwaadaardige applicatie hebben geïnstalleerd met de naam "2FA-authenticator", Ze moeten het onmiddellijk van hun apparaat verwijderen, omdat het is geladen met Vultur-stealer-malware.

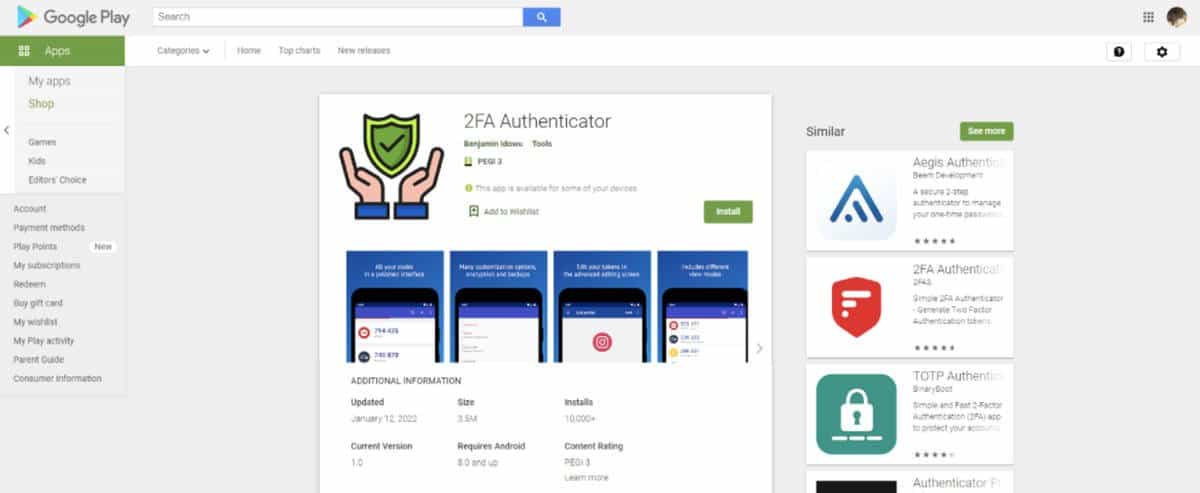

Αmeer dan twee weken beschikbaar bleef, een kwaadaardige toepassing voor twee-factor-authenticatie (2FA) is verwijderd uit Google Play - maar niet voordat het meer daalt dan 10.000 keer. De applicatie, die volledig functioneel is als 2FA Authenticator (tweefactorauthenticatie), maar wordt geleverd met Vultur-stealer-malware die tot doel heeft financiële gegevens te stelen.

Gebruikers met de kwaadaardige applicatie, die direct wordt genoemd "2FA-authenticator", Worden geadviseerd door zijn onderzoekers Pradeo verwijder het onmiddellijk van hun apparaat, omdat ze nog steeds risico lopen - zowel door de diefstal van inloggegevens op bankrekeningen als door andere aanvallen die mogelijk worden gemaakt door de uitgebreide autorisaties die door de applicatie zijn ontvangen, waarbij de controle van licenties door het systeem van Android wordt omzeild .

De makers van deze gevaarlijke applicatie hebben het vermomd als een schijnbaar onschuldige en nuttige applicatie, met behulp van een deel van de code van Aegis-authenticator, maar het toevoegen van verschillende kwaadaardige modules en het erin slagen om zich er doorheen te verspreiden Google Play zonder gemakkelijk te kunnen worden geïdentificeerd, volgens een Pradeo-rapport dat afgelopen donderdag werd vrijgegeven.

Als gevolg hiervan heeft deze gevaarlijke applicatie zichzelf met succes vermomd als een onschuldig authenticatietool, met behoud van een laag risicoprofiel en misleidend voor gebruikers die dachten dat ze een applicatie hadden geïnstalleerd die hen zou beschermen tegen inbreuken op de inloggegevens die ze op de rekeningen bewaren.

Eenmaal gedownload, wordt de applicatie geïnstalleerd Vultur banktrojan, die financiële en bankgegevens op het gecompromitteerde apparaat steelt, maar veel meer kan doen.

Malware Vultur-trojan voor externe toegang (RAT) werd voor het eerst geïdentificeerd door zijn analisten BedreigingStof afgelopen maart, en was de eerste in zijn soort die werd gebruikt keylogging en schermopname als de belangrijkste tactiek voor diefstal van bankgegevens, waardoor het Hackers-team het proces voor het verzamelen van inloggegevens kan automatiseren en verbeteren.

Zodra het apparaat volledig is aangetast, installeert de applicatie het Gier, een geavanceerd en relatief nieuw type malware dat zich voornamelijk richt op toepassingen voor online bankieren en die gemakkelijk en zonder dat de gebruiker het door heeft, zijn bankrekeninggegevens en andere kritieke financiële informatie kan stelen, stelt het rapport.

Haar team Pradeo verklaarde dat terwijl de onderzoekers hun onthulling over het gevaar van deze toepassing in Google Play, maar de kwaadaardige toepassing 2FA-authenticator die was geladen met de banking trojan bleef beschikbaar op Google Play Store voor meer dan 15 dagen, waardoor slachtoffers omvallen 100 duizend gebruikers die het uit de Google App Store heeft weten te downloaden.

VOORZICHTIGHEID :

Als u een van degenen bent die deze gevaarlijke applicatie heeft gedownload, moet u onmiddellijk nadat u deze van uw apparaat hebt verwijderd, wat onmiddellijk moet gebeuren, ook alle codes wijzigen die u op uw bankrekeningen hebt vermeld, om te voorkomen dat u in voor onaangename verrassingen.

Vergeet het niet te volgen Xiaomi-miui.gr bij Google Nieuws om direct op de hoogte te zijn van al onze nieuwe artikelen! U kunt ook, als u een RSS-lezer gebruikt, onze pagina aan uw lijst toevoegen door simpelweg deze link te volgen >> https://news.xiaomi-miui.gr/feed/gn

Vergeet het niet te volgen Xiaomi-miui.gr bij Google Nieuws om direct op de hoogte te zijn van al onze nieuwe artikelen! U kunt ook, als u een RSS-lezer gebruikt, onze pagina aan uw lijst toevoegen door simpelweg deze link te volgen >> https://news.xiaomi-miui.gr/feed/gn