Hoewel de beveiligingsapp van Xiaomi bedoeld is om zijn apparaten en gebruikersgegevens te beschermen, maakten Check Point-onderzoekers eerder vandaag bekend dat de app het tegenovergestelde deed.

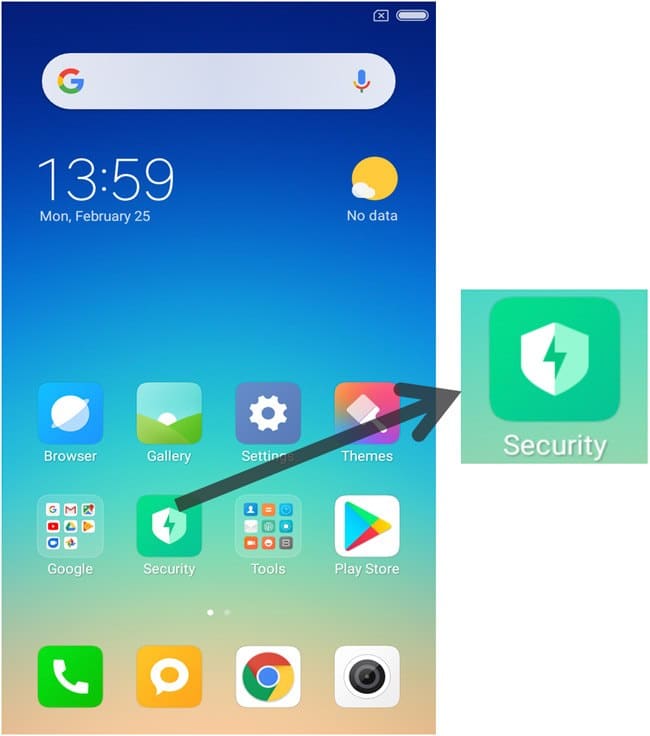

Η applicatie genaamd Guard Provider, gebruikt antivirusscanners van avast, AVL en Tencent om mogelijke malware te detecteren. Schadelijke software op Android kan verschillende manieren vinden om in uw apparaat te komen, en het is geen verrassing dat Xiaomi pre-installeert het Guard Provider op al haar telefoons.

Echter, zijn onderzoekers Check Point vond een grote beveiligingsfout in de applicatie en het updatemechanisme.

Volgens haar onderzoeker Check Point, Slava Makkaveev, ontvangt de Guard Provider updates via een onveilige HTTP-verbinding. Dit betekent dat sommige hackers gemakkelijk de upgradebron van Avast Update kunnen wijzigen en malware kunnen importeren via een aanval man-in-the-middle (MITM), zolang het zich op hetzelfde wifi-netwerk bevond als hun potentiële slachtoffers.

Een voorbeeld van een MITM-aanval is actieve spionage, waarbij een indringer een onafhankelijke verbinding met een slachtoffer tot stand brengt. Het slachtoffer denkt dat hij berichten naar een legitieme derde partij verzendt, terwijl de indringer in feite hun berichten controleert en wijzigt.

Naast malware, Makkaveev zei dat de aanvallers ook aanvallen konden gebruiken man-in-the-middle (MITM) om ransomware te infiltreren of applicaties te controleren. Aanvallers kunnen zelfs de naam van het updatebestand leren om hun software er zo ongevaarlijk mogelijk uit te laten zien.

Omdat de Guard Provider is vooraf geïnstalleerd op Xiaomi-telefoons, miljoenen apparaten hebben dezelfde beveiligingsbug. Het goede nieuws is dat Xiaomi hiervan op de hoogte is en met Avast heeft samengewerkt om het op te lossen.

[the_ad_group id = ”966 ″]